Negli script precedenti abbiamo visto come si puň consumare web service REST JSON. Una particolaritŕ delle Windows Store app (e non solo) č il livello di isolamento di default che queste hanno nei confronti di web service esposti dalla macchina locale.

Un'app, infatti, non puň richiamare servizi da localhost (127.0.0.1) ad eccezione che questa non sia stata lanciata da Visual Studio, in modalitŕ di debug.

Il livello di isolamento puň essere controllato dall'utility CheckNetIsolation.exe, tool fornito nel sistema operativo per gestire appunto le restrizioni di loopback dei vari software.

Nel contesto delle Windows Store app, possiamo abilitare (ai fini puramente di test) una specifica app ad accedere ai servizi locali invocando la funzione LoopbackExempt con i parametri -a -n={Package family name}.

%windir%\system32\CheckNetIsolation LoopbackExempt -a -n=test_5pz5dbbszm52j

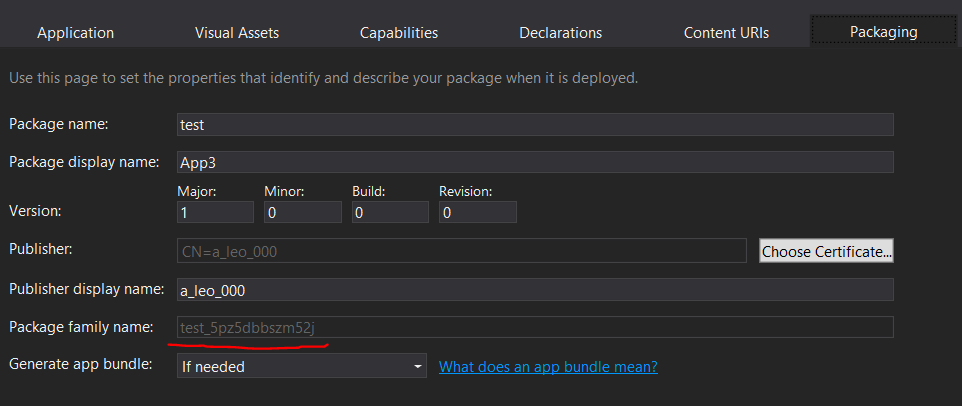

Il Package family name puň essere facilmente recuperato dall'editor visuale del manifest presente in Visual Studio.

CheckNetIsolation ha anche altre opzioni come, ad esempio, mostrare la lista delle app abilitate LoopbackExempt -s.

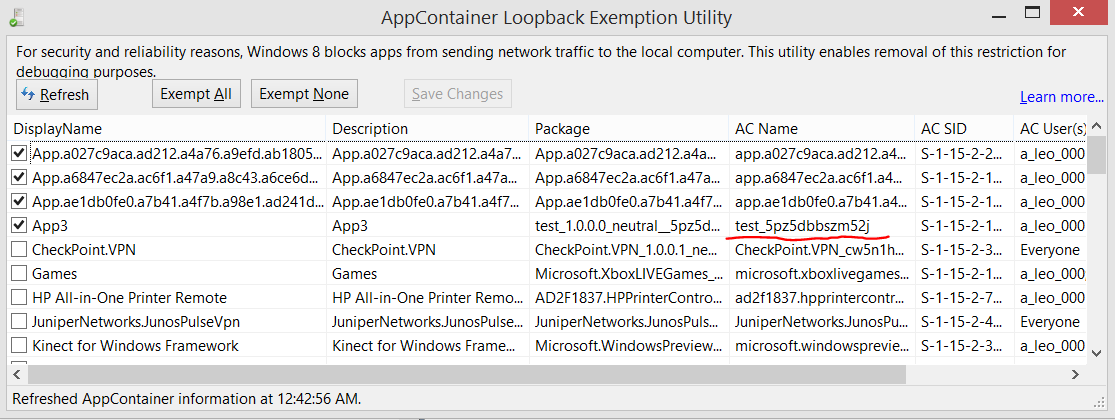

Tutte queste funzionalitŕ sono incapsulate comodamente da Fiddler (http://www.telerik.com/fiddler) nell'AppContainer Loopback Exempion Utility.

Commenti

Per inserire un commento, devi avere un account.

Fai il login e torna a questa pagina, oppure registrati alla nostra community.

Approfondimenti

Utilizzare EF.Constant per evitare la parametrizzazione di query SQL

Utilizzare il metodo CountBy di LINQ per semplificare raggruppamenti e i conteggi

Usare il colore CSS per migliorare lo stile della pagina

Change tracking e composition in Entity Framework

Persistere la ChatHistory di Semantic Kernel in ASP.NET Core Web API per GPT

Applicare un filtro per recuperare alcune issue di GitHub

Gestione file Javascript in Blazor con .NET 9

Creare una libreria CSS universale: Clip-path

Autenticazione di git tramite Microsoft Entra ID in Azure DevOps

Eseguire query in contemporanea con EF

Eseguire query per recuperare il padre di un record che sfrutta il tipo HierarchyID in Entity Framework

Ordinare randomicamente una lista in C#